Revelan ataque de malware que espía computadoras a través del router

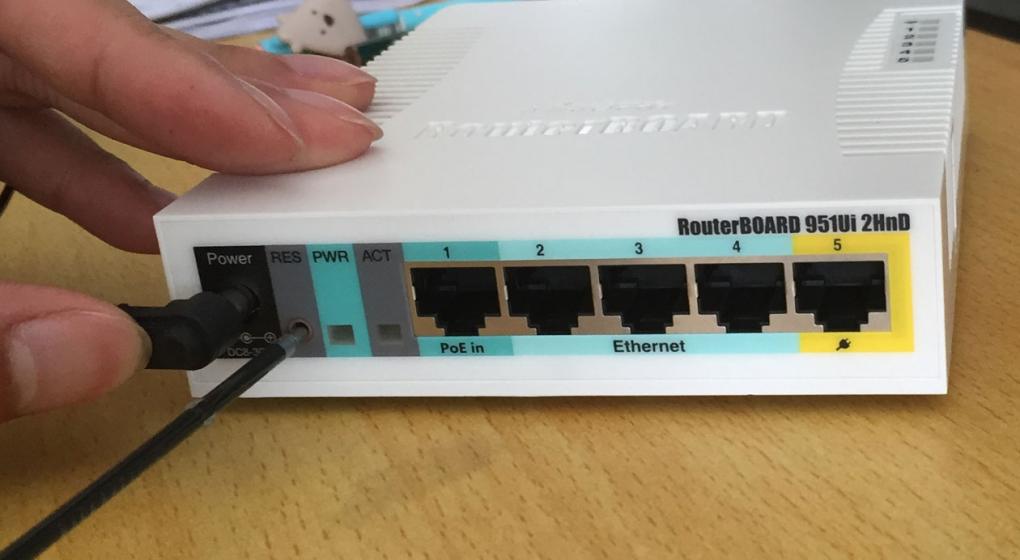

Una herramienta de espionaje que hackea routers y los infecta con malware espía (spyware) para luego acceder a las computadoras que se conectan a esa red fue parte de una campaña que afectó a más de 100 objetivos (personas y organizaciones) en 11 países, reveló este lunes una investigación.

La campaña, denominada “Slingshot”, estuvo activa desde 2012 hasta febrero de 2018 y afectó a redes en Yemen, Kenia, Afganistán, Libia, Congo, Jordania, Turquía, Irak, Sudán, Somalia y Tanzania, reveló un informe de la empresa de ciberseguridad Kaspersky.

Esto significa que tuvieron la posibilidad de recopilar las capturas de pantalla, leer información de ventanas abiertas, leer el contenido del disco duro de la computadora y cualquier periférico, monitorear la red local y registrar las pulsaciones de teclas y contraseñas.

Los investigadores aún no determinaron cómo el spyware infectó inicialmente a la mayoría de esos objetivos.

A diferencia de ataques anteriores que utilizaron los routers como puntos de escucha, éste en particular parece haber aprovechado la posición de estos equipos como un punto de apoyo poco examinado para propagar infecciones a computadoras sensibles dentro de una red, lo que permite un acceso más profundo a los espías.

Por ejemplo, infectar un router en un negocio o un bar brinda acceso a una amplia gama de equipos.

De esta forma, los módulos de espionaje juntos tienen la capacidad de recopilar capturas de pantalla, leer información de ventanas abiertas, leer el contenido del disco duro de la computadora y cualquier periférico, monitorear la red local y registrar las pulsaciones de teclas y contraseñas.

Hasta el momento se desconoce quién está detrás del ataque, aunque la firma de ciberseguridad sostiene que por el nivel de sofisticación puede tratarse del trabajo de un gobierno y que las pistas textuales en el código del malware sugieren desarrolladores de habla inglesa.

Consejos para proteger el router frente a ataques

Cambiar la contraseña por defecto

El primer paso es bastante evidente y consiste en cambiar la contraseña por defecto del router. Esa contraseña suele ser la misma para todos los modelos y está basada en patrones pocos seguros ya que suelen ser del tipo “admin” o “1234”.

Nunca escribir la contraseña en páginas webs o correos

Este es un consejo básico para cualquier tipo de contraseñas. Nunca debemos escribirlas como respuesta a un página o un correo electrónico. Nadie nos va a pedir la contraseña por una buena razón así que debemos evitar cualquier tipo de intercambio de esta información. Además, evitaremos guardar la contraseña en texto plano en cualquier rincón de la pc ya que para eso tenemos los gestores de contraseñas que añaden una capa adicional de seguridad.

Cambiar IP predeterminada

Otra de las recomendaciones pasa por cambiar la dirección IP del router por una diferente a la predeterminada. Aunque no es una medida definitiva puede complicar algún tipo de ataque automatizado. Las direcciones IP predeterminadas más utilizadas son 192.168.1.1, 192.168.0.1 o 192.168.1.100.

Actualizar firmware

Mantener siempre la versión más actual posible es básico en la tecnología, ya que cuentan con las últimas mejoras de seguridad y cierran vulnerabilidades que pueden ser aprovechadas por los atacantes. El problema viene con los routers que nos proporcionan los operadores, ya que no se actualizan con toda la frecuencia que nos gustaría.

Normalmente, las actualizaciones se pueden conseguir en la web del fabricante.

Evitar webs no seguras

Cuando un router se ve comprometido es posible que redireccione la navegación a páginas falsas maliciosas o sin conexiones seguras (“HTTPS”). Nunca debemos introducir nuestros datos bancarios o realizar compras en páginas que no aparezcan marcadas como seguras por el navegador.

Utilizar un programa antimalware

Contar con una buena solución antimalware en el ordenador añade otra capa de seguridad adicional ante un router que ha sido comprometido.